Active Directory Integration

Active Directory Integration

Der im Windows Server integrierte Active Directory Dienst verhält sich in Abhängigkeit vom angegebenen Port unterschiedlich (vgl. Microsoft Technet Artikel).

Für den Einsatz in WEEASY wird daher die Verwendung im GC (Global Catalog) Modus empfohlen der folgenden Ports empfohlen

| Protokoll | Active Directory Default-Port | Active Directory GC Port (empfohlen) | Beispiel-URL |

|---|---|---|---|

LDAP | 389 | 3268 | |

LDAPS | 636 | 3269 | |

Einsatzszenarien

- Es besteht die Möglichkeit pro Team einen Directory Service (z.B. Active Directory) und einen Login-Provider (z.B. 2-Factor-Authentication Dienst) festzulegen. Damit kann für jedes Team separat entschieden werden, wie der Login erfolgt und wo die Benutzer gespeichert werden. Auf Grund des einfachen Managements über die Team Manager App wird dieses Setup für alle Anwendungsfälle empfohlen

- Des weiteren besteht die Möglichkeit ein Active Directory auch als Default-Benutzerverwaltung zu verwenden.

Active Directory Integration als Default-Benutzerverwaltung verwenden

WEEASY kann anstelle seiner eigenen internen Benutzerverwaltung auch ein Microsoft Active Directory verwenden. In diesem Fall werden die Passwörter nicht in der WEEASY Benutzerdatenbank abgespeichert. Stattdessen wird beim Login an WEEASY das Passwort gegenüber dem Active Directory verifiziert. Unabhängig davon, ob die Authentisierung gegen das Actice Directory oder WEEASY geht, ist es notwendig, dass ein Benutzer registriert wurde. Daher bleiben die Prozesse zum Erstellen von Benutzern z.B. über die Team-Manager App grundsätzlich gleich unabhängig vom verwendeten Identity Provider.

Das Anlegen einer Active Directory Verbindung führt zu folgendem Verhalten von WEEASY:

- Neue Benutzer werden nur noch über das verbundene Active Directory authentisiert. Dies bedeutet, dass diese zwingend im Active Directory vorhanden sein müssen. Der Abgleich erfolgt anhand des Loginnames. Dies gilt sowohl für die Registrierung über den Login-Screen als auch die Team Manager App.

- Beim Anlegen eines Benutzers werden dessen E-Mail etc. automatisch aus dem Active Directory übernommen.

- In der aktuellen Version von WEEASY ist für Active Directory Accounts, das Ändern des Passworts über WEEASY nicht möglich. Hierzu müssen stattdessen die Windows Mechanismen genutzt werden.

- Bestehende Benutzeraccounts bleiben unverändert.

Active Directory Verbindung erstellen

Standardmäßig verwendet WEEASY stets seine interne Benutzerverwaltung als Identity Provider. Mit Hilfe der nachfolgende Schritte kann jedoch auch ein bestehendes Active Directory als Standard Identity Provider verwendet werden. Auf bereits bestehende User Accounts hat diese Umstellung keinen Einfluss.

| Ablauf | Screenshot / Bemerkungen | ||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

Login an WEEASY mit dem User Das Erstellen eines neuen Identity Providers ist nur mit dem User

| |||||||||||||||||||||||||||||||

Aufrufen der Seite zum Erstellen einer Active Directory Verbindung

| |||||||||||||||||||||||||||||||

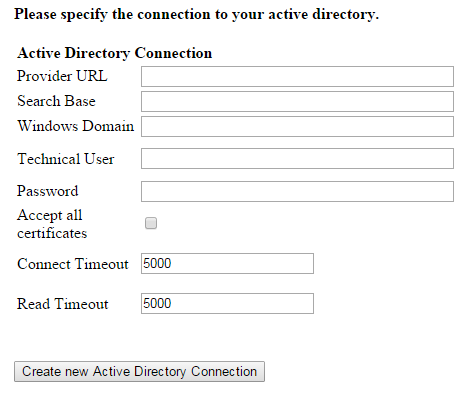

Zum Anlegen einer Active Directiory Verbindung sind die folgenden Angaben erforderlich. Alle Felder sind zwingend. Mit dem Auswählen des Buttons

| |||||||||||||||||||||||||||||||

| Von nun an werden alle neu angelegten Benutzer gegenüber dem angegebenen Active Directory authentisiert |

Active Directory Anbindung deaktivieren

In der aktuellen Version von WEEASY kann die Active Directory Integration auf Datenbankebene wieder deaktiviert werden.

# An lokaler MySQL Datenbank als User 'root' anmelden mysql -u root weeasy_db # Auflisten des/der konfigurierten Identity Provider select * from jeaf_identity_provider; # Deaktivierung des Default Identity Providers update jeaf_identity_provider set DEFAULTPROVIDER=0 where DEFAULTPROVIDER=1;

Ist kein expliziter Default Provider mehr definiert, wird die WEEASY interne Benutzerverwaltung verwendet und es ist wieder möglich neue WEEASY User unabhängig vom zuvor konfigurierten Active Directory zu registrieren.